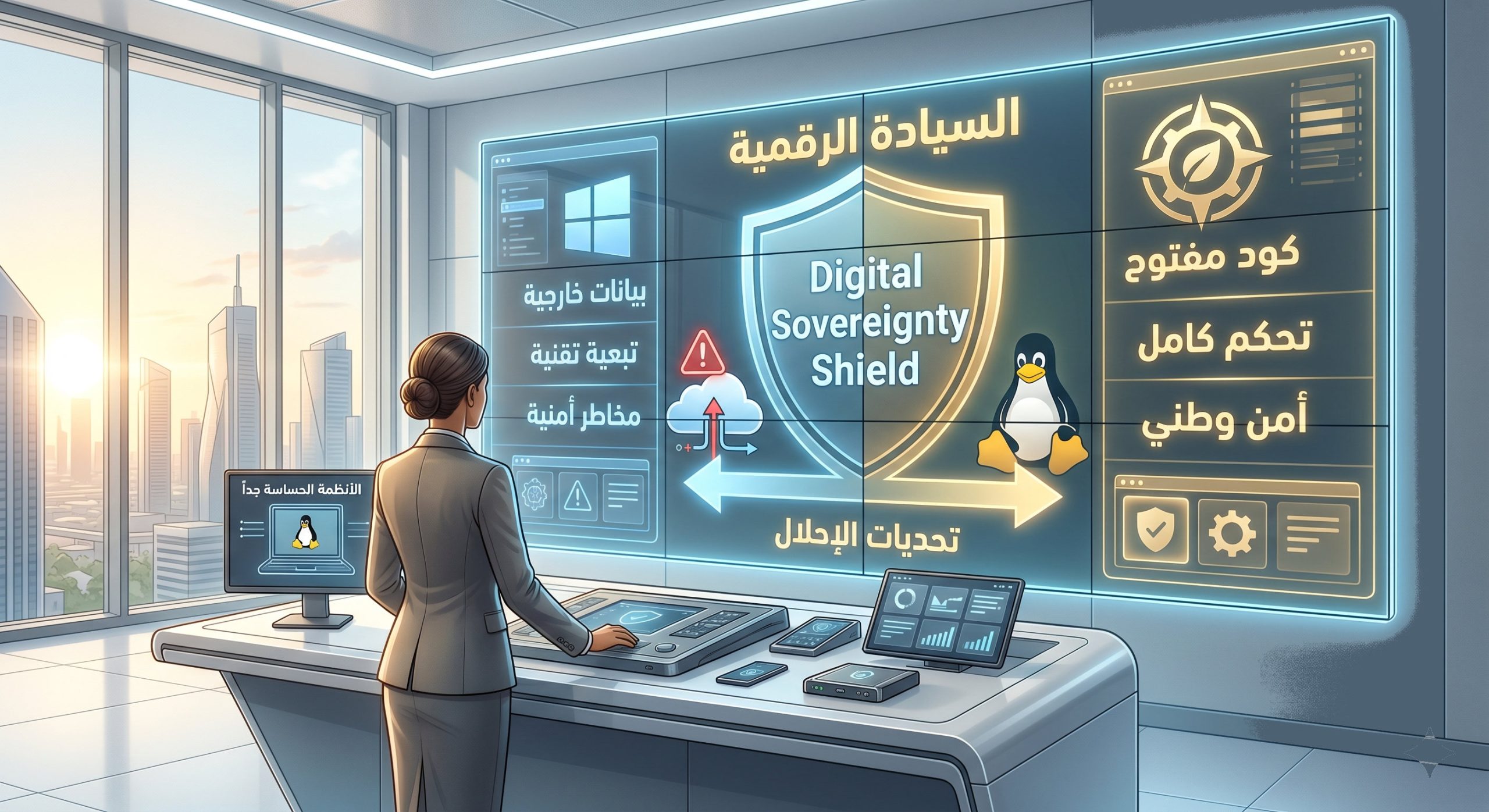

السيادة الرقمية في الميزان: هل الاعتماد على “ويندوز” في المؤسسات الحكومية يعد مخاطرة سيادية؟

في عصر أصبحت فيه البيانات هي "النفط الجديد"، وتحولت فيه الهجمات السيبرانية إلى سلاح جيوسياسي…

الدليل الشامل: كيفية تحميل وتشغيل نماذج الذكاء الاصطناعي محلياً (Local AI) على حاسوبك

في الآونة الأخيرة، أحدثت نماذج الذكاء الاصطناعي التوليدي مثل ChatGPT و Claude ثورة في طريقة…

المخاطر الجسيمة لتراكم البيانات على الأنظمة والاجهزة القديمة وغير المهيأة

تستمر العديد من المؤسسات في تشغيل عملياتها الحيوية على أنظمة قديمة (Legacy Systems) أو قواعد…

وداعاً لدوار القراءة في السيارة

"KineStop": وداعاً لدوار القراءة! كيف تعالج التكنولوجيا إجهاد العين والصداع الناتج عن الكتب الإلكترونيةهل سبق…

مايكروسوفت تقيّد استخدام وندوز 11 بحساب الايميل فقط.

أعلنت مايكروسوفت مؤخرًا عن إزالة إمكانيات تجاوز استخدام ويندوز 11 بدون حساب مايكروسوفت، حيث بات…

حريق مركز بيانات حكومي في كوريا الجنوبية يعطل 647 خدمة إلكترونية

في 26 سبتمبر 2025، شهد مركز بيانات رئيسي للحكومة الكورية الجنوبية في مدينة دايجون حريقًا…

هجوم يضرب منظومة npm ويُعرّض مئات الحزم للخطر

كشف فريق "Unit 42" التابع لشركة "بالو ألتو نتوركس" عن هجوم واسع النطاق على سلسلة…

تحوّل خطير في إستخدام الذكاء الإصطناعي : الأمن السيبراني

تم استخدام الذكاء الاصطناعي (Claude) في عمليات فدية إلكترونية كبرى استهدفت مؤسسات كبيرة في قطاعات…

أنظمة مكافحة غسل الأموال (AML) المدعومة بالذكاء الاصطناعي: ثورة في مواجهة الجرائم المالية

تشهد المؤسسات المالية حول العالم تحولاً جذرياً في استراتيجيات مكافحة غسل الأموال وتمويل الإرهاب، حيث…

اكتشاف أول فيروس فدية يستخدم الذكاء الاصطناعي لتوليد الأكواد الخبيثة

"PromptLock": تطور خطير في عالم البرمجيات الخبيثة يهدد الأمن السيبراني في تطور مثير للقلق في…